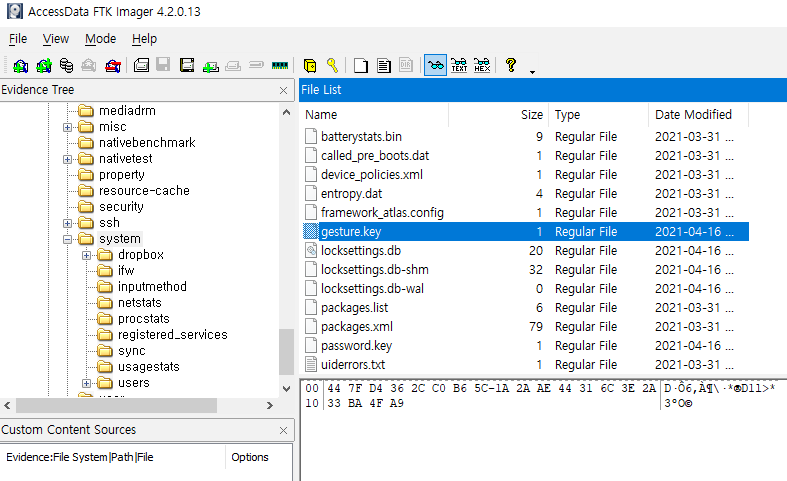

Description You are an investigator. You had received intelligence that international drug dealer A was scheduled to enter Korea and meet with someone and secret information related to the meeting is stored on A’s smartphone. The A was arrested at Incheon International Airport and A’s smartphone was confiscated. After then, you dumped the NAND flash memory and collected /data partition image. As..